O mundo de hoje enfrenta violações de dados altamente sofisticadas, ameaças, ataques, bem como intrusões porque os hackers e cibercriminosos estão sempre inventando novas maneiras de obter acesso à sua rede doméstica ou empresarial.

Isso torna uma necessidade urgente ter uma abordagem em várias camadas para a segurança da rede.

O melhor software de detecção de violação de privacidade e dados, também conhecido como sistemas de detecção de intrusão (IDS), ou às vezes chamado de software de prevenção de perda de dados (DLP), são implantados para defender sua rede contra ataques de alta tecnologia e ameaças que surgem diariamente.

Como ferramentas de segurança de rede, esses softwares de detecção de violação de privacidade detectam quaisquer explorações de vulnerabilidade destinadas a atacar seus aplicativos ou PC e ajudar a monitorar sua rede ou sistema.

O software comum de detecção de violação de privacidade pode ser:

- com base na sua rede (monitorar o tráfego de entrada e saída na rede)

- baseado em host (proteger a rede geral)

- baseado em assinatura (monitorar pacotes e comparar com o banco de dados de assinaturas)

- baseado em anomalias (monitorar o tráfego de rede em comparação com uma linha de base estabelecida)

- reativo (detecta atividade maliciosa e responde de acordo)

- passivo (detecção e alerta)

O melhor software de detecção de violação de dados usa estratégias baseadas em host e rede para maior proteção, e abaixo estão algumas das principais ferramentas que você pode usar para se manter atualizado e protegido contra quaisquer ameaças.

O melhor software de detecção de violação de dados para emparelhar com seu PC

1AVG Business Security

O AVG oferece uma solução de detecção de violação de dados de primeira linha, projetada para empresas, cobrindo todas as suas necessidades de proteção, desde alertas instantâneos por e-mail até ferramentas de administração remota.

Falando sobre administração remota, você pode instalar, atualizar e configurar o AVG em seus dispositivos de PC de qualquer lugar e se beneficiar do monitoramento em tempo real e das notificações de ameaças.

Vamos dar uma olhada rápida em seu características principais:

- Console de gerenciamento em nuvem (implantação rápida em vários terminais, gerenciar políticas, monitorar ameaças, programar atualizações e proteger dispositivos e rede de um único local)

- Arquivo, e-mail, comportamento e Web Shield (proteção em várias camadas contra malware, vírus, spam, downloads prejudiciais e sites perigosos)

- Link Scanner e Firewall integrado (para filtrar o tráfego de rede e evitar conexões suspeitas)

- Destruidor de arquivos (exclua permanentemente os arquivos que você não deseja recuperar)

- Proteção SharePoint

AVG Business Security

Proteja sua empresa com o software de detecção de violação de dados da AVG! $ 61,41 Compre agora 2Varonis

Este software de detecção de violação de privacidade é uma inovação da Varonis Systems, uma empresa de software americana, e permite que as organizações rastreiem, visualizem, analisem e protejam seus dados.

A Varonis realiza análises de comportamento do usuário para detectar e identificar comportamentos anormais e se defender de ataques cibernéticos, extraindo metadados de sua infraestrutura de TI.

Em seguida, ele usa essas informações para mapear as relações entre objetos de dados, seus funcionários, conteúdo e uso, para que você possa obter mais visibilidade de seus dados e protegê-los.

Vamos dar uma olhada rápida em seu características principais:

- Implementação da estrutura Varonis não intrusiva

- Software de governança de dados DatAdvantage e nível de mecanismo de analítica IDU (análise estatística)

- Monitore servidores de arquivos, analise sistemas de arquivos e padrões de acesso profundamente (recomendações sobre mudanças)

- Abordar a detecção de violação de privacidade (configuração rápida e direta)

- Resolva uma série de desafios e determine a propriedade dos dados com base na frequência de acesso

- Executa auditoria de uso

Varonis

Combine visibilidade e contexto para detectar e responder a ataques cibernéticos como um profissional! Demo Tente agora 3Stealthbits

Este é o primeiro provedor de solução de governança de acesso a dados que oferece suporte a repositórios de dados estruturados e não estruturados, protegendo suas credenciais contra seus alvos mais vulneráveis.

Stealthbits é uma empresa de software de segurança cibernética que protege dados confidenciais e credenciais que os invasores usam para roubar os próprios dados.

Vamos dar uma olhada rápida em seu características principais:

- Stealth Intercept (detecta, previne e alerta em tempo real, permitindo que você bloqueie ameaças antes que se transformem em desastres)

- Stealth Defend baseado em aprendizado de máquina (análise de ameaças em tempo real e ferramenta de alerta para defender sua organização contra ameaças avançadas e tentativas de exfiltrar e destruir seus dados)

- Stealth Recover (permite reverter e recuperar as alterações do Active Directory para manter um diretório seguro e otimizado e restaurar domínios sem tempo de inatividade)

- Monitor de atividade de arquivo Stealthbits (armazene acesso a arquivos e alterações de permissão para servidores de arquivos Windows e dispositivos NAS sem a necessidade de registro nativo)

Stealthbits

Não limite apenas o acesso aos seus dados. Leve isso para o próximo nível, protegendo o Active Directory. Demo Tente agora 4Suricata

Este é um software de detecção de violação de privacidade rápido, altamente robusto e de código aberto desenvolvido pela Open Information Security Foundation.

Suricata é capaz de realizar detecção de intrusão em tempo real, além de prevenir intrusões em linha e monitorar a segurança de sua rede.

Possui módulos como captura, coleta, decodificação, detecção e saída, seguindo o processo nessa ordem. Primeiro ele captura o tráfego, depois o decodifica e especifica como o fluxo se separa entre seus processadores.

Vamos dar uma olhada rápida em seu características principais:

- Solução multithread (usa regras, linguagem de assinatura, além de script Lua para detectar ameaças complexas)

- Compatível com todos os principais sistemas operacionais, incluindo Windows

- Processamento de tráfego de rede na sétima camada do modelo OSI (recursos aprimorados de detecção de malware)

- Detecção automática e análise de protocolos e aceleração de GPU

⇒ Obter Suricata

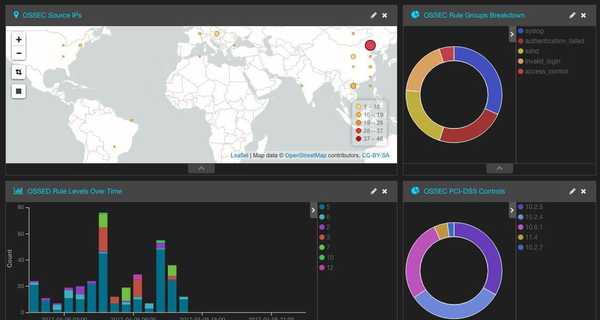

5OSSEC

OSSEC é um sistema de detecção de intrusão baseado em host de fonte aberta e multiplataforma. A ferramenta tem um poderoso mecanismo de correlação e análise, integrando análise de log e verificação de integridade de arquivo.

Além disso, há um recurso de monitoramento do registro do Windows, para que você possa ver qualquer alteração não autorizada no registro com facilidade.

Também há aplicação de política centralizada, detecção de rootkit, alerta em tempo real e resposta ativa. Quanto à disponibilidade, você deve saber que esta é uma solução multiplataforma e funciona em Linux, OpenBSD, FreeBSD, macOS, Solaris e Windows.

Vamos dar uma olhada rápida em seu características principais:

- Totalmente grátis

- Disponível em quase todas as plataformas de desktop

- Mecanismo de correlação e análise

- Análise de log, verificação de integridade

- Monitoramento de registro, verificação de integridade de arquivo

- Detecção de rootkit, alertas em tempo real

⇒ Obtenha OSSEC

6Snort

Este é outro software de detecção de violação de privacidade, gratuito e de código aberto, criado em 1998, cuja principal vantagem é a capacidade de realizar análise de tráfego em tempo real e registro de pacotes na rede.

Os recursos incluem análise de protocolo, pesquisa de conteúdo e pré-processadores, o que torna essa ferramenta amplamente aceita para detectar malware de todos os tipos, exploits, portas de varredura e muitos outros problemas de segurança.

Vamos dar uma olhada rápida em seu características principais:

- Sniffer, registrador de pacotes e modos de detecção de intrusão de rede (o modo Sniffer lê pacotes e exibe as informações, o registrador de pacotes registra os pacotes no disco, enquanto o modo de detecção de intrusão de rede monitora o tráfego em tempo real comparando-o com as regras definidas pelo usuário)

- Detecta varreduras furtivas de porta, ataques CGI, sondas SMB, estouro de buffer e tentativas de impressão digital do SO

- Compatível com várias plataformas de hardware e sistemas operacionais, incluindo Windows

- Flexível e dinâmico para implantação

- Regras de detecção de intrusão fáceis de escrever

- Boa base de suporte da comunidade para solução de problemas

⇒ Obtenha Snort

Existe algum software de detecção de violação de privacidade que você usa e que gostaria que todos soubessem? Compartilhe conosco deixando um comentário na seção abaixo.

FAQ: Saiba mais sobre violações de dados e ferramentas de proteção adequadas

- Como as violações de dados são descobertas?

A maneira mais simples é usar ferramentas especializadas de detecção de violação de dados ou software IDS que pode monitorar, identificar e resolver anomalias em tempo real. Confira as melhores opções neste guia.

- O que é uma violação de rede?

Uma violação de segurança da rede ocorre quando uma rede é acessada por um usuário ou aplicativo não autorizado. Sistemas de detecção de intrusão são implantados para monitorar e defender sua rede contra tais explorações de vulnerabilidade.

- Qual é a diferença entre uma violação e um incidente?

Um incidente de segurança refere-se a qualquer violação das políticas de segurança que pode levar à exposição de dados confidenciais. Uma violação de dados é um tipo específico de incidente de segurança.

Nota do editor: Esta postagem foi publicada originalmente em fevereiro de 2019 e, desde então, foi reformulada e atualizada em maio de 2020 para ser atualizada, precisa e abrangente.

- privacidade

- Programas

- Guias de privacidade do Windows 10

Friendoffriends

Friendoffriends

![6 melhores softwares de detecção de violação de dados [Home & Business]](https://friend-of-friends.com/storage/img/images_4/6-best-data-breach-detection-software-[home-business]_10.jpg)